Mon parcours de développeur indépendant, ancré dans une culture hardware et système sous Linux, m’a appris une règle d’or : la stabilité d’un site ne se résume pas à l’absence de « White Screen of Death ».

Avec l’arrivée de WordPress 7.0, nous franchissons une étape cruciale.

Ce n’est plus seulement le code qui doit être compatible, c’est l’architecture fonctionnelle qui doit être cohérente.

En tant qu’expert habitué à gérer des infrastructures critiques et des environnements de production exigeants, je ne me contente pas de vérifier si un site « tourne » encore. J’analyse comment les nouvelles fondations natives du CMS — de l’IA à la collaboration temps réel entrent en collision avec les extensions existantes.

Si WordPress 7.0 simplifie la vie des utilisateurs, elle siffle la fin de la récréation pour les bricoleurs de thèmes et de plugins.

Sébastien Schaffhauser WEBMASTER67

Pourquoi WordPress 7.0 impose un vrai contrôle préalable

Ce contexte change la nature du risque. Le problème n’est pas uniquement la compatibilité “au sens strict”, c’est-à-dire le plugin qui provoque une erreur fatale. Le vrai sujet, en environnement client, concerne aussi les collisions fonctionnelles, les doublons d’affichage, les incohérences de balisage, les régressions dans l’interface d’édition et les comportements inattendus sur des sites qui empilent plusieurs couches métier. Un site peut rester techniquement en ligne tout en dégradant sa cohérence SEO, son expérience d’administration ou la stabilité de son back-office.

C’est pour cette raison que la bonne approche n’est pas de demander si un plugin “est compatible ou non”, mais d’identifier quels plugins sont structurellement les plus exposés aux nouveautés de WordPress 7.0 et doivent donc être testés en priorité sur un environnement de préproduction.

Les plugins SEO sont les premiers à contrôler

Techniquement, le risque principal n’est pas qu’un site casse immédiatement après la mise à jour. Le risque le plus probable est plus insidieux. Il s’agit de la duplication du fil d’Ariane, de différences dans la hiérarchie affichée selon le système utilisé, ou encore d’un code source qui embarque plusieurs logiques concurrentes. Sur un site vitrine simple, cela peut sembler mineur. Sur un site éditorial structuré, sur un WooCommerce ou sur un site avec taxonomies personnalisées, cela devient un vrai sujet de cohérence interne. Un breadcrumb peut par exemple remonter vers une catégorie principale définie dans le plugin SEO alors que l’autre suivra une hiérarchie différente issue du core ou du template.

Il faut donc contrôler très précisément l’affichage en front, le code HTML généré, le balisage structuré et le comportement sur les contenus sensibles comme les fiches produit, les catégories, les CPT ou les archives taxonomiques. Un site bien optimisé SEO ne doit pas laisser coexister plusieurs systèmes de navigation hiérarchique sans arbitrage clair. Le plus sain est de choisir une seule source d’autorité pour le breadcrumb et de désactiver toute logique concurrente au niveau thème, plugin ou bloc.

ACF, Meta Box et tous les plugins fondés sur des meta boxes doivent être testés sérieusement

Dans la pratique, cela vise directement les sites qui utilisent Advanced Custom Fields, Meta Box ou des développements spécifiques s’appuyant encore sur des champs d’édition ajoutés dans des boîtes latérales ou des zones classiques du back-office. Ce n’est pas forcément un défaut du plugin lui-même. C’est plutôt le signe que l’architecture du site repose encore sur une mécanique antérieure à la logique moderne de l’éditeur de blocs et des données exposées proprement via l’API REST.

Sur un site métier, ce point est central. Une fiche produit technique, une fiche service, un catalogue immobilier, un répertoire d’entreprises ou un module de contenu avancé peuvent dépendre de dizaines de champs personnalisés. Si ces champs ne sont pas pensés dans une logique compatible avec l’écosystème moderne de Gutenberg, l’arrivée des nouvelles mécaniques de collaboration et d’édition impose une vérification approfondie. Il faut donc auditer l’écran d’édition, identifier toutes les meta boxes chargées, repérer les modules qui injectent encore du HTML classique dans l’admin et vérifier si la donnée est bien enregistrée dans une structure exploitable par l’éditeur moderne.

Cette étape est particulièrement importante pour les agences, les freelances et les intégrateurs qui ont un historique important de sites clients construits sur des empilements successifs de plugins, d’ACF, de CPT UI, de snippets maison et de modules ajoutés au fil des années. WordPress 7.0 ne rend pas ces montages obsolètes du jour au lendemain, mais il oblige à regarder leur architecture avec davantage d’exigence.

Les plugins IA et les connecteurs externes

deviennent un sujet technique et réglementaire

À partir de là, tous les plugins liés à l’IA doivent être observés avec davantage de rigueur. Ce contrôle ne concerne pas seulement la compatibilité technique avec WordPress 7.0. Il concerne aussi la gouvernance des flux de données. Dès qu’une extension envoie des prompts, des contenus, des extraits éditoriaux, des informations produits ou des données issues d’un formulaire vers un service tiers, le sujet dépasse largement le confort fonctionnel. Il touche à la sécurité, à la confidentialité, à la journalisation et au cadre réglementaire du traitement.

Sur un site institutionnel, sur un site de génération de leads, sur un site WooCommerce ou sur un espace client, cette question ne peut pas être traitée à la légère. Il faut savoir quelles données partent, à quel moment, via quel connecteur, avec quelle clé API, sous quelle permission et avec quelle politique de conservation. Le simple fait qu’un mécanisme soit désormais mieux intégré au core ne dispense absolument pas d’un audit sérieux. Au contraire, cette normalisation rend le sujet plus accessible, donc potentiellement plus diffus dans les projets.

Hier, c’était la course à l’armement : chaque éditeur de plugin voulait être le premier à greffer de l’IA dans WordPress, souvent au mépris de la structure. Aujourd’hui, avec WordPress 7.0, nous entrons dans l’ère des collisions : la normalisation du « Core » vient percuter l’anarchie des extensions. Ce n’est plus une question de fonctionnalité, c’est une bataille de gouvernance technique.

Webmaster67

WooCommerce et les plugins qui ajoutent schema,

breadcrumbs ou logique produit

restent dans la zone à haut risque

Ce contrôle doit porter sur les pages produit, les catégories produit, les pages de marque si le site en utilise, ainsi que sur tous les plugins qui enrichissent le schéma ou réécrivent la navigation interne. Un mauvais cumul peut produire un affichage redondant, un code source surchargé ou une hiérarchie qui n’est plus cohérente entre le front, le plugin SEO et la structure réelle du catalogue. Sur une boutique bien travaillée, ce genre de détail a un impact concret sur la lisibilité, la maintenance et parfois sur la performance du rendu.

Il faut aussi garder à l’esprit que WooCommerce s’accompagne souvent d’un écosystème important d’extensions métiers, de plugins de filtres, de modules de marques, de champs personnalisés et de logiques de template. Ce n’est donc pas seulement WooCommerce qu’il faut tester, mais tout l’environnement qui gravite autour de lui. Plus la boutique est personnalisée, plus le staging devient obligatoire avant passage en production.

Les plugins maison et les snippets métiers

sont souvent les plus sensibles

Ces développements peuvent intervenir à des endroits très variés. Ils peuvent enregistrer des taxonomies, modifier l’éditeur, ajouter des meta boxes, forcer un breadcrumb dans un hook du thème, injecter des données structurées spécifiques ou détourner la logique native de certaines pages. Tant que le site reste sur une version donnée, tout semble tenir. Mais lorsqu’un changement du core arrive, comme c’est le cas avec WordPress 7.0 sur plusieurs briques importantes, ce sont précisément ces ajouts silencieux qui deviennent les plus difficiles à diagnostiquer.

C’est pourquoi un audit de compatibilité sérieux ne doit jamais se limiter à la liste des plugins visibles dans l’interface. Il faut aussi inspecter les mu-plugins, le fichier functions.php, les snippets actifs, les dossiers de code personnalisés et tous les modules internes installés pour un besoin précis. Sur beaucoup de sites professionnels, une partie du comportement le plus sensible ne vient pas des plugins du répertoire WordPress, mais du code métier accumulé en interne.

La bonne méthode avant mise à jour vers WordPress 7.0

Audit de la couche Sémantique et SEO

L’introduction d’un bloc natif de fil d’Ariane (Breadcrumb) dans le Core impose de recenser tous les mécanismes de données structurées actifs. Il faut impérativement vérifier l’absence de doublons de balisage JSON-LD ou de conflits d’affichage entre vos extensions SEO habituelles et les nouvelles fonctionnalités natives de la version 7.0.

Audit de l’interface d’édition et des Meta Boxes

La montée en puissance de la collaboration en temps réel (Phase 3 de Gutenberg) modifie la gestion des flux de données dans le back-office. Vous devez isoler et tester toutes les meta boxes (champs personnalisés), qu’elles soient issues d’ACF, de Meta Box ou de développements spécifiques. L’objectif est de prévenir toute régression dans l’enregistrement des données ou des conflits d’interface lors de l’édition simultanée.

Audit des flux IA et Connecteurs API

Avec l’apparition de la Connectors API et du AI Client natif, il est crucial d’isoler chaque extension faisant appel à des services tiers (OpenAI, Google, Anthropic). Vous devez valider que ces extensions n’entrent pas en collision avec le nouveau moteur de connexion de WordPress, ce qui pourrait engendrer des erreurs d’authentification ou des appels API redondants.

Validation de la couche E-commerce (WooCommerce)

Pour les boutiques, le passage à la version 7.0 nécessite un test de non-régression complet : navigation à facettes, rendu des fiches produits et intégrité du tunnel de commande. La structure des templates de catalogue doit être passée au crible pour s’assurer qu’aucune nouvelle fonction du Core ne vient briser la mise en page existante.

L’impératif du Staging : Ce protocole doit être appliqué exclusivement sur un environnement de préproduction. Mes dernières vérifications montrent que plusieurs plugins majeurs affichent encore une compatibilité limitée à la branche 6.9.x. Si cela n’indique pas nécessairement une rupture de code, cela confirme qu’aucun test officiel n’a encore validé leur comportement face aux changements structurels de la 7.0.

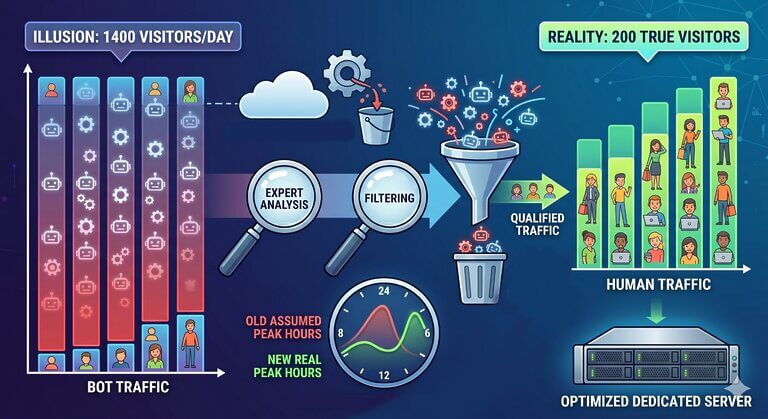

Contrairement aux versions mineures, la 7.0 intègre des briques logicielles autrefois réservées aux extensions (IA native, Connectors API, gestion du SEO). Ce n’est pas une simple mise à jour de sécurité, mais une refonte de l’architecture fonctionnelle du CMS. Le risque n’est pas seulement le bug technique, mais la « collision » entre les fonctions natives et vos plugins existants.

La mention « compatible » dans le répertoire WordPress signifie souvent que le plugin ne provoque pas d’erreur fatale au lancement. Elle ne garantit pas l’absence de doublons sémantiques (deux fils d’Ariane), de conflits de scripts dans l’éditeur de blocs ou de problèmes de synchronisation de données avec les nouveaux outils de collaboration en temps réel.

Trois catégories demandent une vigilance accrue :

Les extensions liées à l’IA (conflit avec la nouvelle Connectors API).

Le SEO et les Données Structurées (conflit avec le fil d’Ariane natif).

Les constructeurs de champs (ACF, Meta Box) et modules sur-mesure (conflit avec la phase 3 de Gutenberg).

Techniquement, oui, car elle normalise les échanges. Cependant, elle rend le transfert de données vers des tiers (OpenAI, Google) plus « invisible ». Pour un site professionnel, cela impose un audit de gouvernance : il faut savoir précisément quelles données (clients, formulaires, contenus) sont envoyées à l’extérieur pour rester conforme au RGPD.