réussir à identifier une connexion malveillante peu vous éviter de grave soucis dans le futur et parfois sauver votre référencent.

En qualité de webmaster, c’est un exercice obligatoire une fois par semaine.

Les explications de cet article sont surtout dirigé vers la sécurité de votre site web .

Journal d’accès au serveur Web

Le journal d’accès (fichier log) est l’endroit où votre serveur Web conserve un journal de toutes les demandes d’accès qu’il a traitées. Par conséquent, vous y trouverez des informations sur:

1- Adresse IP du périphérique à l’origine de la demande http ou https

2-ID utilisateur si l’utilisateur est authentifié via http ou https

3-Date et heure auxquelles le serveur Web a fini de traiter la demande

4-Ligne de demande (inclut la méthode , l’objet demandé, le protocole)

5- Le code de réponse HTTP à cette demande

6- La taille de l’objet envoyé en réponse en octets

7- Les autres informations génériques telles que la chaîne agent-utilisateur ( robot ou humain) du demandeur.

Dois-je réellement consulter le fichier (log) du serveur Web?

OUI OUI OUI et encore OUI , avant que Google ne lance sont outil web (Analytics), les fichiers journaux d’accès au serveur Web étaient utilisés pour les rapports sur les visiteurs du site Web. Aujourd’hui, ils sont principalement utilisés pour résoudre les problèmes de connectivité, de sécurité et d’accès.

En analysant les journaux d’accès de votre serveur Web, vous pouvez également vous renseigner sur le type d’attaques subies par votre site Web, ce qui vous permettra de prendre plus facilement les mesures nécessaires pour protéger votre site de ces attaques malveillantes.

Mais concrètement je fait quoi?

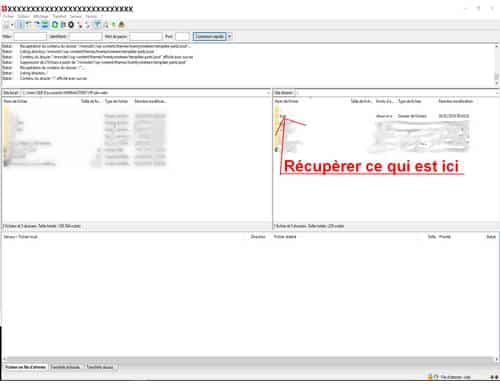

Les fichier journaux de votre serveur se récupère via FTP (filezilla etc…). Ils ont pour emplacement un dossier ( logs ) à la racine de votre site web .Un simple bloc note ou dans mon cas Notepad++ peu lire ce fichier avec l’extension .log

une fois ouvert je fais quoi ?

Dans ce fichier .log on y trouve toutes les traces d’accès à votre site web.

Rechercher les adresses ip malveillantes

Chaque ligne ressemble en gros à ça :

66.249.66.0 – – [31/Dec/2018:02:50:34 +0100] « GET /XXX/XXX/XX/trouver-la-communication-de-votre-tpe/ HTTP/1.1 » 404 37001 webmaster67.fr « – » « Mozilla/5.0 (compatible; Googlebot/2.1; +https:////www.google.com/bot.html) » « -«

mon fichier log

En apprenant à lire ces lignes vous trouverez qui vient vous rendre visite

- 66.249.66.0 c’est l’adresse ip de connexion vers votre site web

- [31/Dec/2018:02:50:34 +0100] la date et l’heure de connexion

- GET la méthode utilisée par le client est GET.

- /XXX/XXX/XX/trouver-la-communication-de-votre-tpe/ – l’emplacement du fichier demander

- en dernier on vois que cela proviens de google bot/2.1

googlebot/2.1 est le robot de référencement de chez GOOGLE. Il peu s’avèré utile de les connaitre et de les apprivoiser .(Googlebot-Image/1.0,Googlebot-News,etc…), certains robots peuvent se montrer nuisible pour la vitesse de votre site car leurs passage peux être trop fréquents.

Une adresse ip qui viens chercher un fichier plusieurs fois par minutes voir par secondes peu s’assimiler à une attaque .

Il faut le reconnaître, si votre compte administrateur est compromis, vous allez vous retrouver dans une très grande difficulté. Peu importe comment cela arrive. Votre objectif doit être de protéger votre site des tentatives de connexion.

sécurisez de votre site avec .htaccess

Le caractère « # » désigne les lignes de commentaires et ces lignes n’affectent pas la configuration.

Le fichiers .htaccess est très puissant et la moindre erreur de syntaxe, comme l’oubli d’un caractère « <« , peut bloquer votre site. Il est donc important de faire une sauvegarde de votre fichier .htaccess avant de faire des modifications.

Le fichier .htaccess (abréviation de « Hypertext Access ») se situe dans le répertoire principal de votre site. Il s’agit d’un fichier de configuration que vous pouvez utiliser pour remplacer les paramètres de votre serveur web. Avec les bonnes commandes, vous pouvez activer ou désactiver des fonctionnalités et des caractéristiques supplémentaires pour protéger votre site des spammeurs, pirates et autres menaces.

Par défaut, un site web permet aux utilisateurs de venir , autant de fois qu’ils le souhaitent. Les pirates jouent de cette situation pour tenter de l’exploiter à leur profit, en utilisant des robots qui entrent différentes combinaisons jusqu’à trouver la faille de votre site

#Restriction des adresses IP

EXEMPLE

#Ordre de priorité des instructions : autoriser puis refuser

Order Allow,Deny

# On autorise tout le monde à accéder au site…

Allow from all

#…Sauf l’adresse IP x.x.x.x

Deny from x.x.x.x

Vous pouvez désormais paramétrer votre fichier .htaccess de manière à restreindre les accès à votre site web. Pour être plus précis sur les conséquences d’une restriction, lorsque vous accédez au site via une adresse IP non-autorisée vous obtenez une page erreur de type « 403 – forbidden » qui précise « You don’t have permission to access / on this server ».

Un conseil ou un coup de main C’est ici que vous le trouverez.